セキュリティ |

|

|

If your question is not addressed below, please contact us through our support form and we'll get back to you shortly. | |

一般 |

|

| RemotePCはプライベートで安全ですか? | |

| RemotePCはファイアウォールやプロキシサーバーの内側でも動作しますか? | |

| コンピュータへの不正アクセスを制限するには? | |

| パーソナル・キーとは?リモートアクセスの安全確保にどのように役立つのですか? | |

| RemotePCでのデータ転送の安全性は? | |

| ファイル転送中のデータは暗号化されていますか? | |

| 機密情報の提供を求められることはありますか? | |

| RemotePCが動作しません。ISPがブロックしているのでしょうか? | |

| RemotePCはFIPSに準拠していますか? | |

二要素認証と信頼できるデバイス |

|

| RemotePCアカウントに2ファクタ認証を設定するには? | |

| RemotePCアカウントの2要素認証(タイムベースOTP認証)の設定方法を教えてください。 | |

| RemotePCがサポートしているタイムベースOTP認証アプリは? | |

| モバイルデバイスにアクセスできなくなった場合に備えて、RemotePCアカウントの2要素認証を無効にできますか? | |

| 信頼できるデバイスとは? | |

| 自分のデバイスを信頼できるデバイスとして認証するにはどうすればよいですか? | |

| 自分のアカウントで、信頼できるデバイスと二要素認証の両方を有効にできますか? | |

| ユーザーに対して二要素認証や信頼できるデバイスを有効にできますか? | |

| 二要素認証のためのOTPを含むSMSを受信できません。どうすればよいですか? | |

はい、RemotePCは、リモートコンピュータにアクセスするための安全で最適化されたソリューションを提供します。RemotePCは、リモートコンピュータとローカルコンピュータ間のユーザー認証データの転送にTLS v 1.2/AES-256暗号化を使用します。各コンピュータに設定された固有のパスワードであるパーソナルキーは、追加の保護レイヤーとして機能します。

RemotePCを使えば、どんなインターネット/LAN接続でも、またどんなファイアウォール/プロキシサーバーでも、コンピュータを共有することができます。

セッションコードを他の人と共有した場合のみ、あなたのコンピュータにアクセスすることができます。セッションコードを知らなければ、コンピュータにアクセスすることはできません。信頼できない人とセッションコードを共有しないでください。

パーソナル・キーは、各コンピュータにアクセスするための二次的なパスワードとして機能します。これは、あなたによって設定されたパスワードで、あなたのコンピュータ固有のアクセスコードとして機能します。パーソナルキーは、RemotePCサーバーではなく、あなたのコンピュータにのみ保存されます。リモートコンピュータにアクセスしようとすると、パーソナルキーの入力を求められます。

RemotePCは、TLS v 1.2/AES-256暗号化を使用して、リモートセッション中のローカルコンピュータとリモートコンピュータ間のデータ転送を保護します。

We will never call you asking for login information, requesting payment or any other such information. If you receive a call of this nature, it is probably a phishing attempt. During such a scenario, do not share any information, and immediately contact us for quick assistance.

はい、お使いのISPがRemotePCやその他のリモートアクセスサービスをブロックしている可能性があります。英国に拠点を置くTalkTalkは、そのようなISPの1つです。このような状況は、ルーターの設定を変更して、TalkTalk以外のプライマリおよびセカンダリサーバーを使用することで解決できます。例えば、8.8.8.8のようなGoogleのパブリックDNS IPアドレスを使用することができます。

RemotePCは、米国で使用される暗号製品/ソフトウェアの連邦情報処理標準(FIPS)バリデーションで定められたベンチマークへの準拠を支援します。RemotePCは、FIPSで承認された暗号化アルゴリズムを使用し、物理的なセキュリティに準拠しています。

二要素認証プロセスは、アカウントのセキュリティを強化し、不正な第三者によるアクセスを防止します。二要素認証を有効にすると、RemotePCにログインする際に、パスワードに加えて、登録したメールアドレスまたは電話番号に送信される認証コードを入力する必要があります。

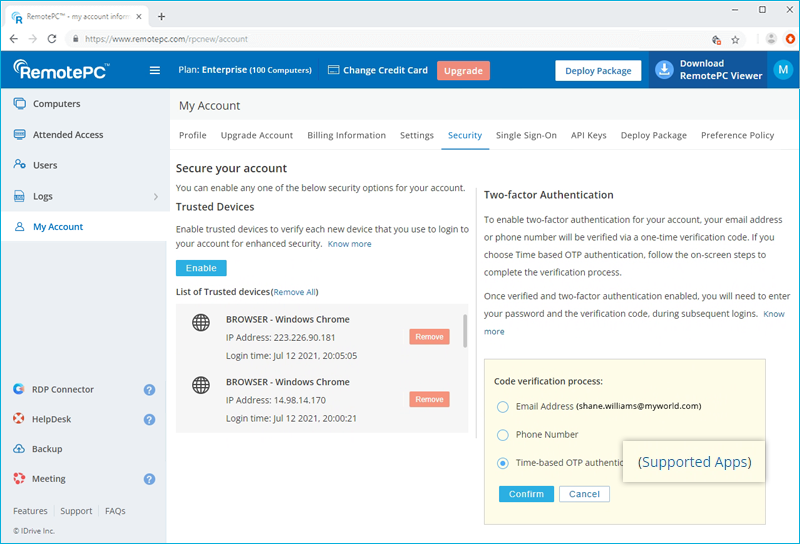

二要素認証を有効にする、

- ウェブブラウザでRemotePCにログインし、画面右上のユーザー名をクリックします。

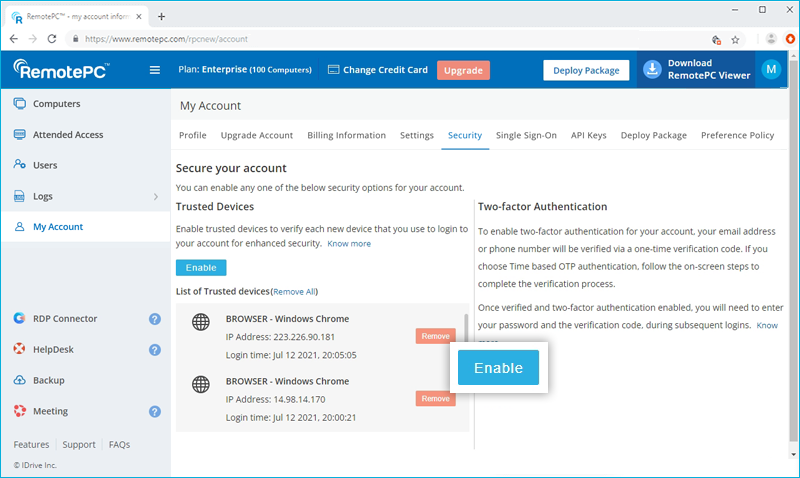

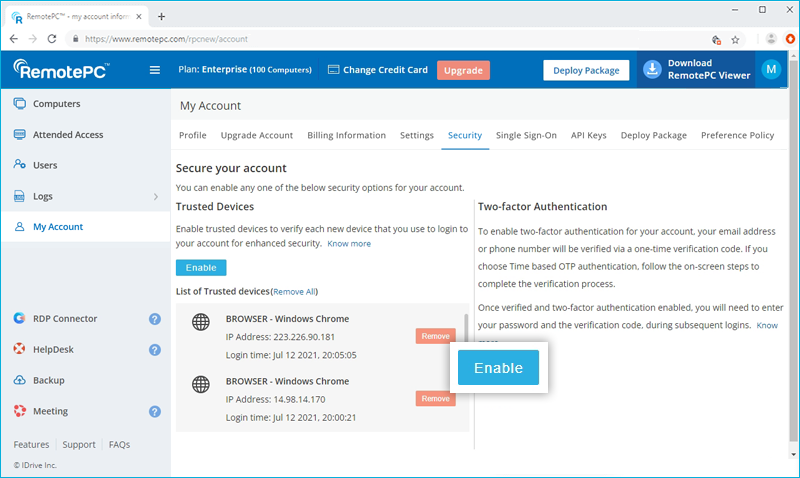

- マイアカウント」を選択し、「セキュリティ」タブに移動します。

- 二要素認証」セクションで「有効」をクリックする。

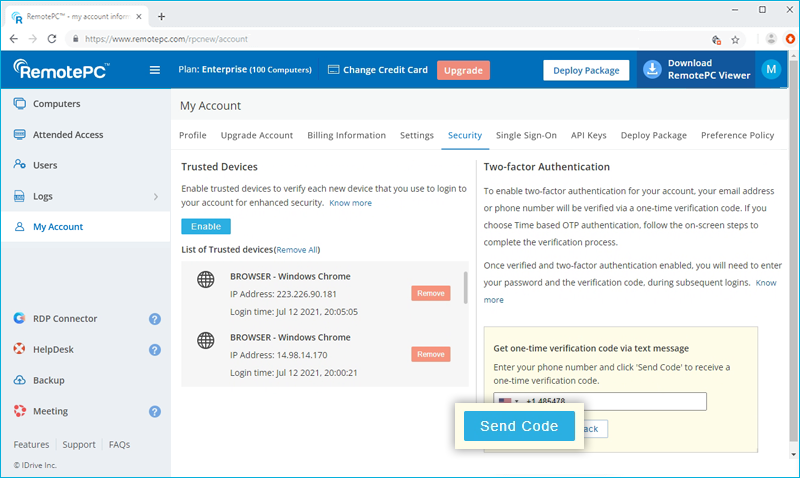

- Eメールアドレス」、「電話番号」、「タイムベースOTP認証」のいずれかを選択し、「確認」をクリックします。電話番号」を選択した場合は、同じ番号を入力し、「コードを送信」をクリックします。 Time-based OTP Authenticatorアプリでの設定方法はこちらをご覧ください。

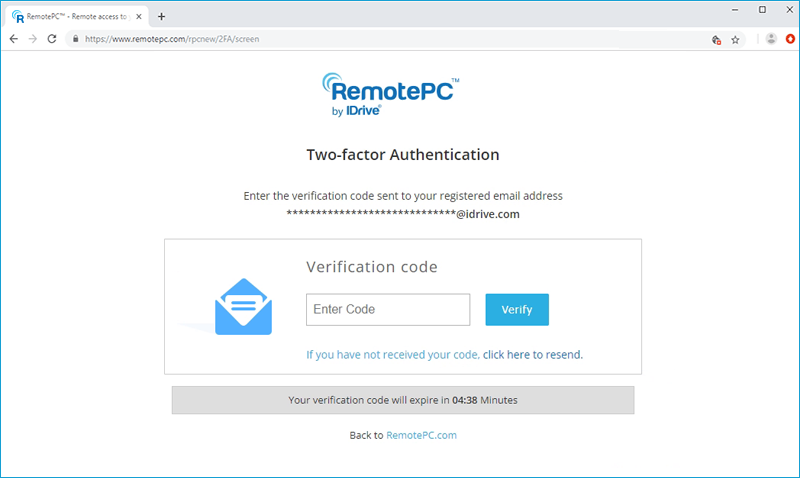

- 登録したEメールアドレスまたは電話番号に送信された認証コードを入力し、「Verify & Enable」をクリックします。

2ファクタ認証が有効になってからログインする、

- ログイン画面で、ユーザー名とパスワードを入力し、「ログイン」をクリックします。

- Eメールアドレスまたは電話番号に送信される確認コードを入力するよう求められます。

- コードを入力し、「Verify」をクリックする。

二要素認証プロセスは、アカウントのセキュリティを強化し、不正な第三者によるアクセスを防止します。二要素認証を有効にすると、RemotePCにログインする際に、パスワードに加えて、モバイルデバイスにインストールされたタイムベースOTP認証アプリによって生成された認証コードを入力する必要があります。

二要素認証を有効にする、

- ウェブブラウザでRemotePCにログインし、画面右上のユーザー名をクリックします。

- マイアカウント」を選択し、「セキュリティ」タブに移動します。

- 二要素認証」セクションで「有効」をクリックする。

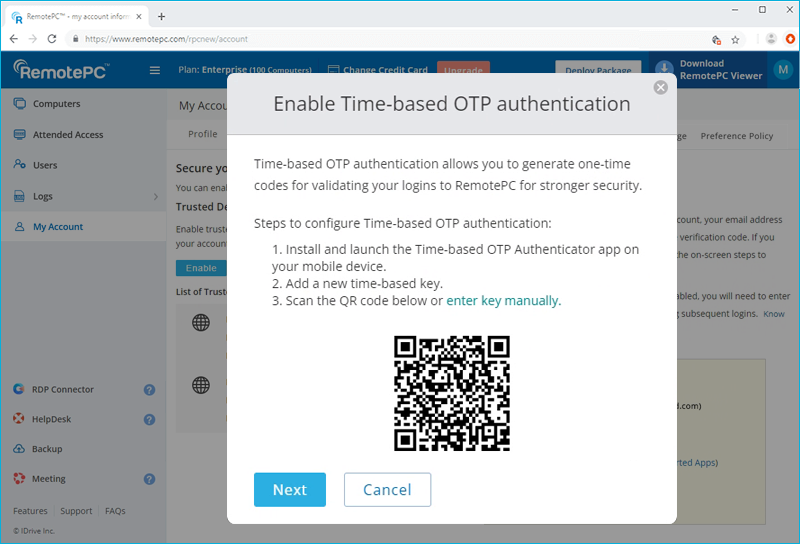

- ワンタイムベースのOTP認証」を選択し、「確認」をクリックします。

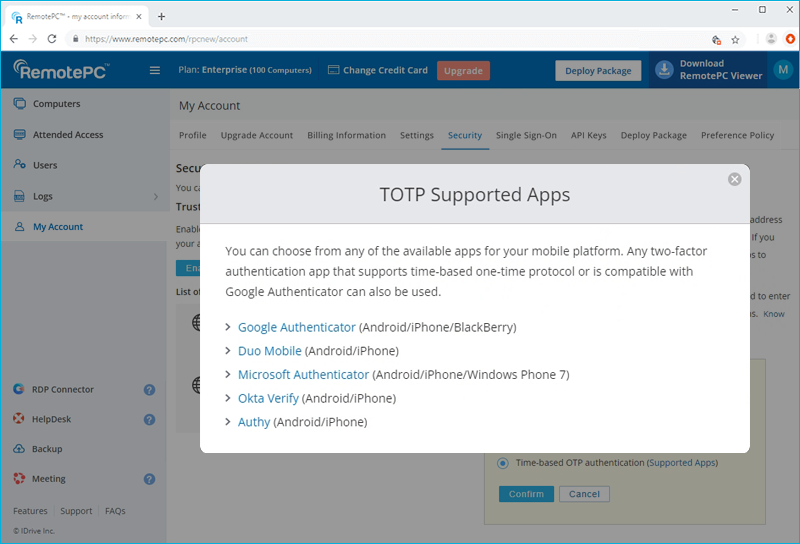

対応TOTPアプリを見る

- モバイル端末でTime-based OTP認証アプリを起動し、コンピュータの画面に表示されたQRコードをスキャンします。または、「enter key manually」をクリックしてキーを表示し、モバイルデバイスでキーを手入力し、「Next」をクリックすることもできます。

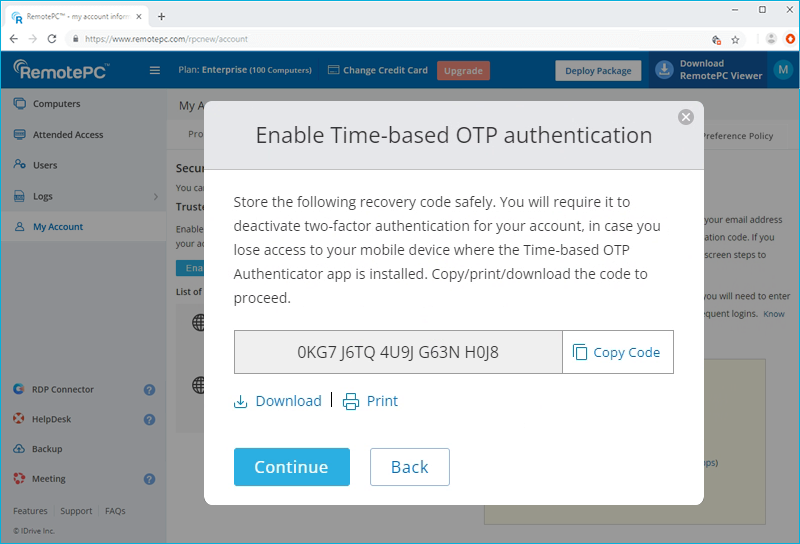

- コンピュータの画面に表示されるリカバリーコードをコピーして安全に保存するか、「ダウンロード」をクリックしてダウンロードし、.txtファイルとして保存します。続行」をクリックします。

注: 時間ベースの OTP 認証機能アプリがインストールされているモバイル デバイスにアクセスできなくなった場合に備えて、アカウントの 2 要素認証を無効にするには回復コードが必要です。

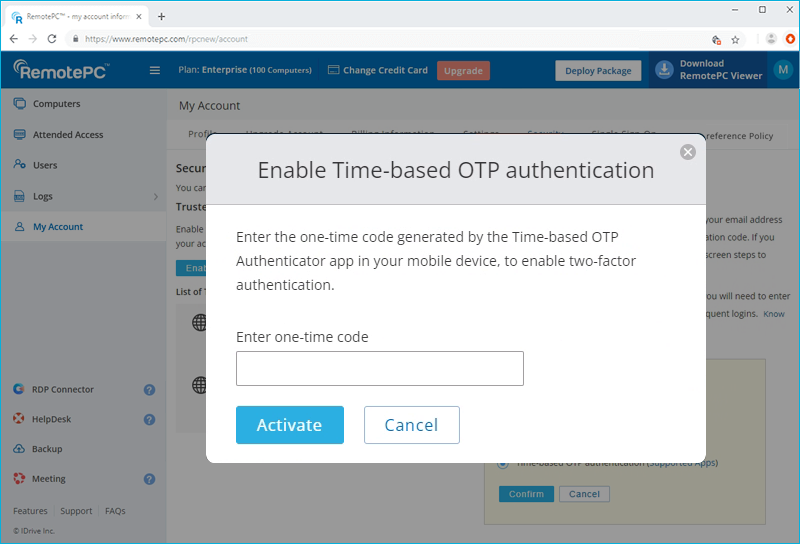

- タイムベースOTP認証アプリで生成されたワンタイムコードをモバイルデバイスに入力し、「アクティベート」をクリックします。

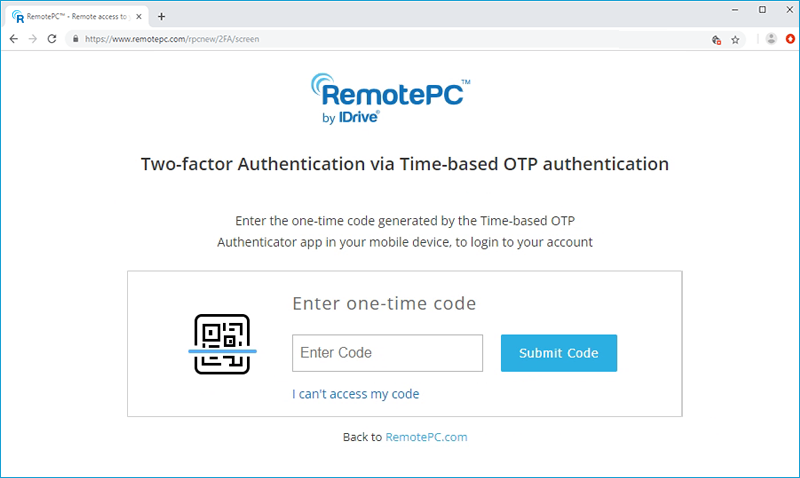

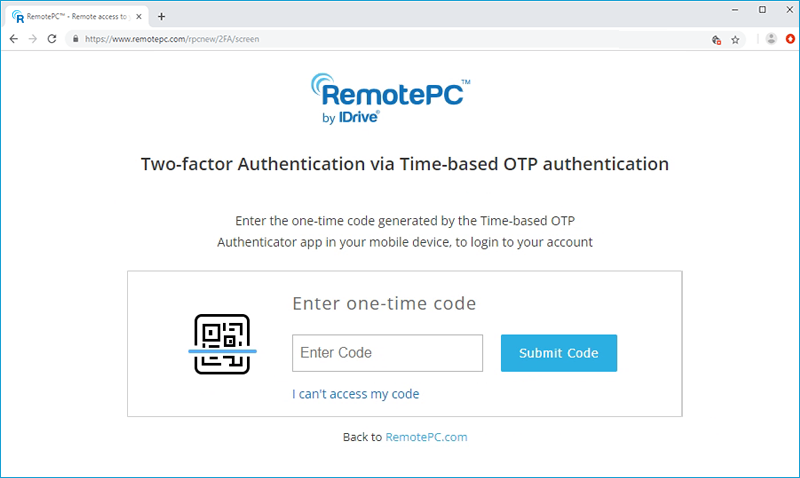

時間ベースの OTP 認証機能を使用して 2 要素認証を有効にした後にログインする場合、

- ログイン画面で、ユーザー名とパスワードを入力し、「ログイン」をクリックします。

- Time-based OTP Authenticatorアプリで生成されたワンタイムコードをモバイルデバイスに入力するよう求められます。

- コードを入力し、「Submit Code」をクリックします。

RemotePCは、以下のTime-based OTP認証アプリをサポートしています:

- Google Authenticator (Android/iPhone/BlackBerry)

- デュオ・モバイル(Android/iPhone)

- Microsoft Authenticator (Android/iPhone/Windows Phone 7)

- Okta Verify (Android/iPhone)

- 時間ベースのワンタイムプロトコルをサポートするその他の認証アプリ、またはGoogle Authenticatorと互換性のある認証アプリ

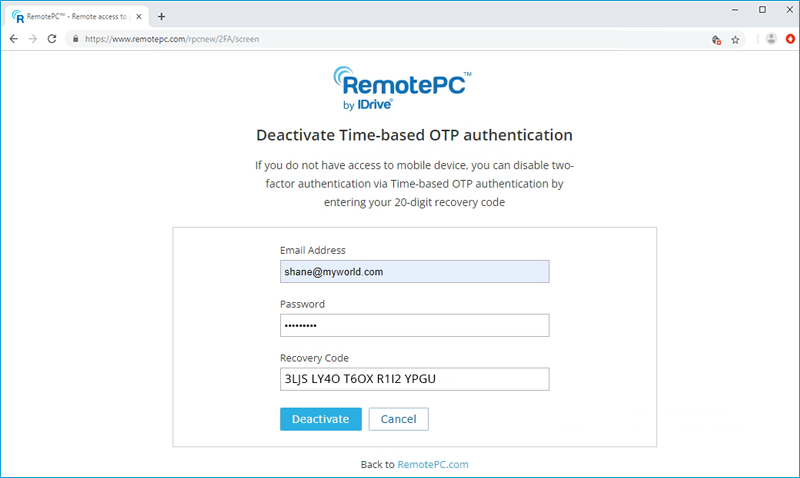

はい。RemotePCアカウントの2要素認証を無効にするには、時間ベースのOTP認証を使用します。無効にするには

無効にする、

- RemotePCのログイン画面に移動し、ユーザー名とパスワードを入力し、「ログイン」をクリックします。

- 表示された認証コード画面で、「自分のコードにアクセスできません」というリンクをクリックします。

- リカバリーコード」フィールドに、RemotePCアカウントの2ファクタ認証を設定する際に受け取ったリカバリーコードを入力します。

- 時間ベースの OTP 認証機能を停止する」をクリックします。

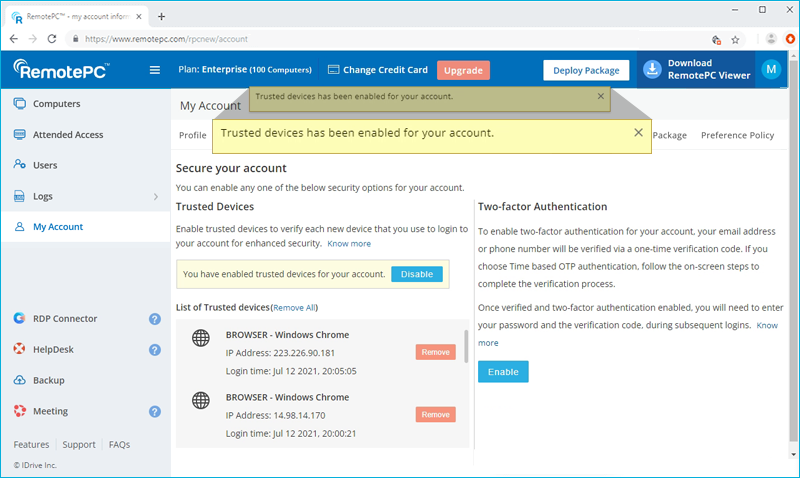

信頼できるデバイスは、RemotePCアカウントのセキュリティをさらに強化します。新しいデバイスからアカウントにログインするたびに、そのデバイスを信頼済みデバイスとして認証する必要があります。これにより、アカウントへの不要なアクセスを防ぐことができます。

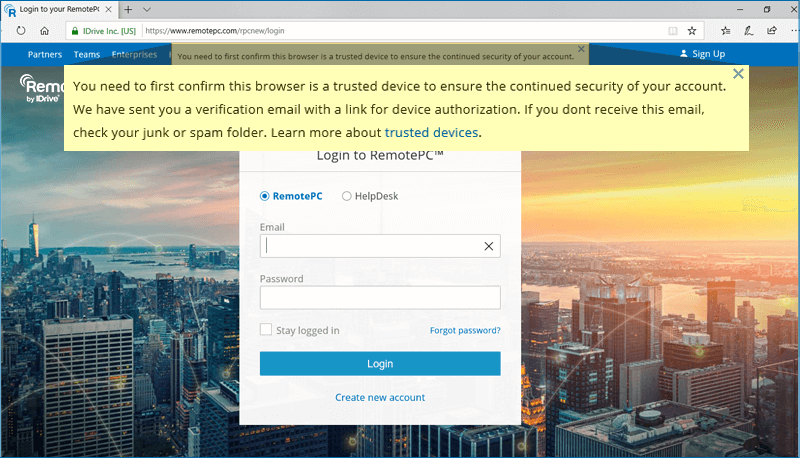

新しいデバイスから初めてRemotePCアカウントにログインすると、以下のメッセージが表示されます:

登録したメールアドレスにデバイス認証メールが送信されます。このメールに記載されている「Add to trusted devices(信頼済みデバイスに追加)」ボタンをクリックして、デバイスを信頼済みデバイスリストに追加します。確認メッセージが表示され、同じことが通知されます。

リンクされているすべてのデバイスのリストは、「マイアカウント」セクションの「セキュリティ」タブで確認できます。

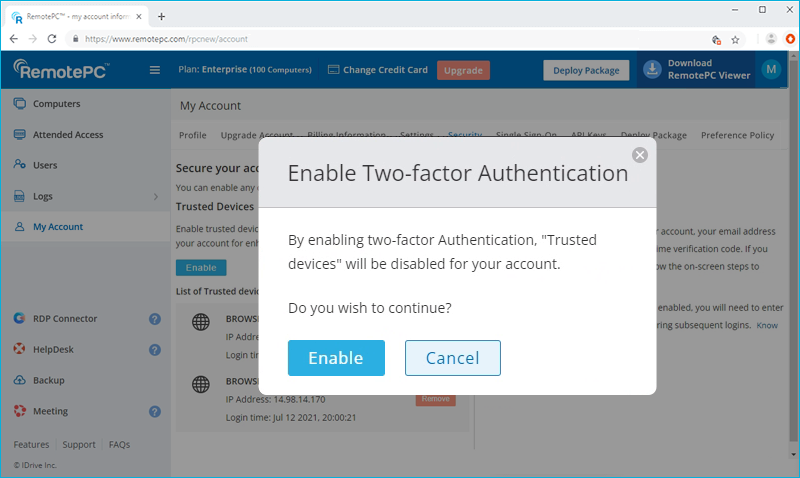

運用上、2 要素認証と信頼済みデバイスのセキュリティ機能は相互に排他的です。したがって、ある時点で、2 要素認証または Trusted Devices のいずれかを有効にでき、両方を有効にすることはできません。

信頼済みデバイスが有効になっているときに2ファクタ認証を有効にしようとすると、信頼済みデバイスが自動的に無効になることを知らせるポップアップ免責事項が表示され、その逆も同様です。

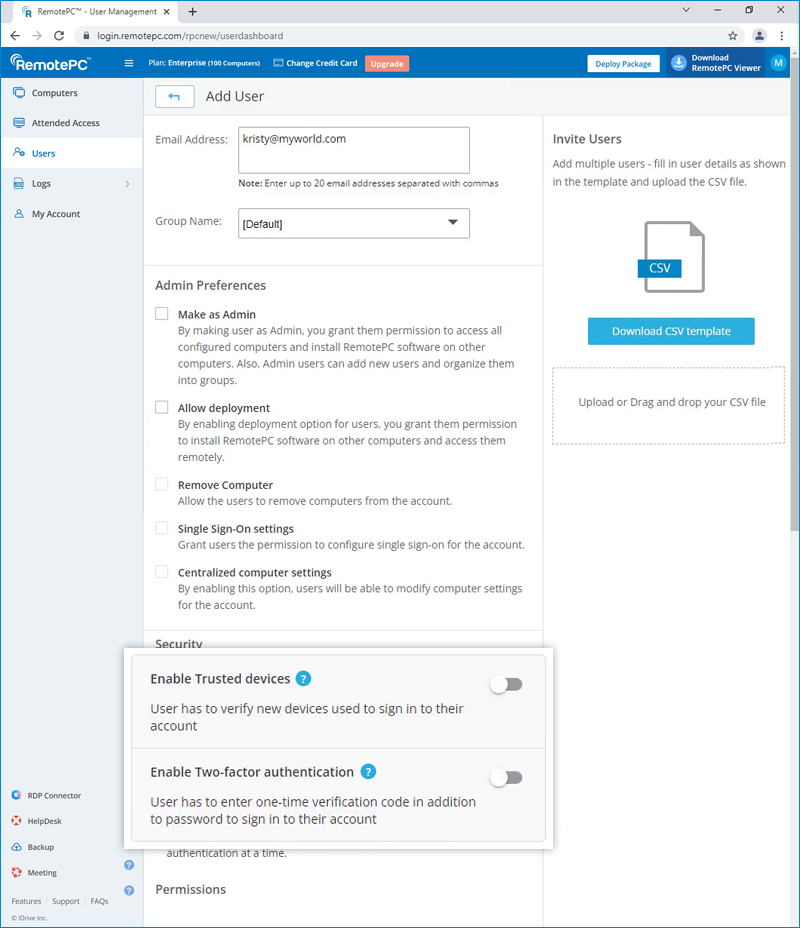

はい、新規および既存のユーザーに対して二要素認証または信頼できるデバイスを有効にすることができます。

新規ユーザーを追加する際、'Add User'画面で'Enable trusted devices'または'Enable two-factor authentication'チェックボックスを選択することができます。

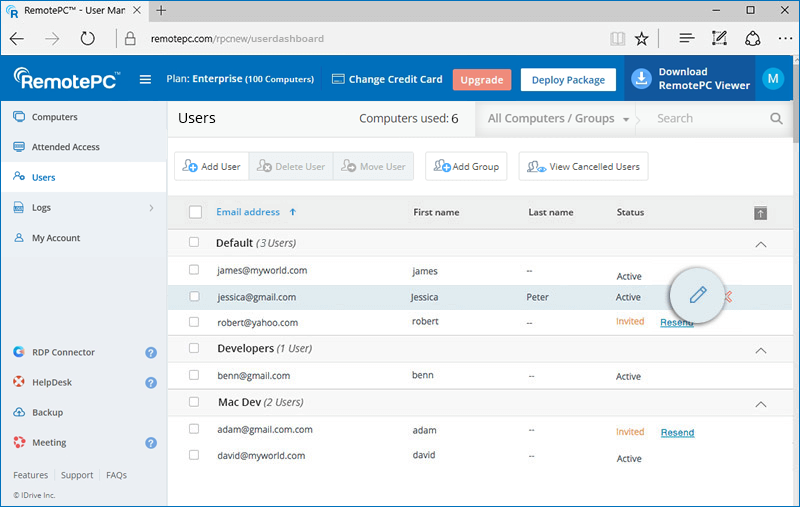

既存ユーザー

をクリックすると、「ユーザーの編集」画面が開きます。  既存のユーザーに対して表示され、'Enable trusted devices' または 'Enable two-factor authentication' チェックボックスを選択します。

既存のユーザーに対して表示され、'Enable trusted devices' または 'Enable two-factor authentication' チェックボックスを選択します。

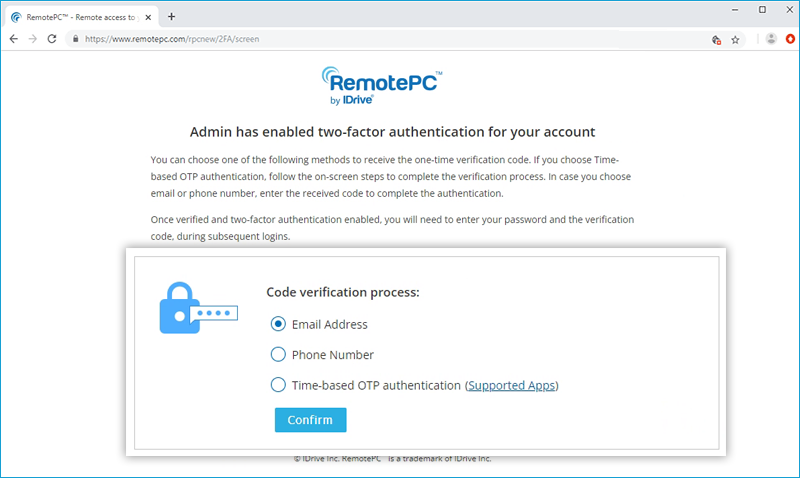

二要素認証が有効な場合

ログイン時に、ワンタイムコードを受け取るための方法(電子メール、SMS、または時間ベースのOTP認証)を選択するようユーザーに要求されます。ユーザーがOTPで認証情報を確認すると、設定プロセスが完了します。

それ以降のログインでは、登録したメールアドレス、電話番号、またはGoogle Authenticatorアプリに表示されるコードを入力する必要があります。OTPの受信方法を変更するには、「マイアカウント」>「セキュリティ」>「二要素認証」の順に選択し、「メールアドレス」、「電話番号」、「時間ベースのOTP認証」から設定を更新します。

ユーザはログイン時に新しいデバイスを認証するよう促されます。ユーザーは、受け取ったデバイス認証メーラーの「信頼済みデバイスに追加」ボタンをクリックする必要があります。